이전 포스팅에서는 ARP Spoofing에 대해서 알아봤지만 이번에는 그와 비슷한 공격입니다. IP address를 속이는 방법이죠. 패킷 내에 IP Address와 MAC 주소를 다르게 담아서 패킷을 보내서 속이는 방법이라고 생각하시면 됩니다.

이를 막기 위해서 IP Source Guard [ IPSG ]를 사용하는데, 예를들어

1. 포트가 각각 다른 VLAN에 속해 있다면 다른 네트워크 대역의 IP 를 출발지로 가진 패킷이 올수가 없겠죠

2. 또한 MAC Address를 포트에 정해 놓는다면 다른 MAC Address를 출발지로 가진 패킷 역시 필터링 되겠죠.

이와 같은 방법으로 필터링을 하게 됩니다.

Switch(config)#ip dhcp snooping vlan 10,20

Switch(config)#no ip dhcp snooping information option

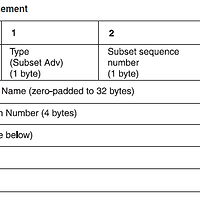

Switch(config)#ip dhcp snooping //Switch(config)#ip source binding mac-address vlan [vlan-id] [ip-address] [interface]

Switch(config-if)#ip verify source

설정하는 방법은 거의 앞에 했던것과 비슷하군요.

이와 같이 설정해 주면 // 로 주석 처리된 부분은 수동적으로 IP와 Mac address를 지정해 주는 방법입니다.

Switch(config)#ip source binding 0015.c557.f9ab vlan 10 192.168.2.100 fa0/3

이런식으로 설정해 주면 MAC address와 ip address를 필터링 하게 됩니다.

그리고 마지막으로 아래와 같이 확인을 할 수 있습니다.

Switch# show ip verify source [interface type mod/num]

Switch# show ip source bindng [ip-address] [mac-address] [dhcp-snooping | static]

[interface type mod/num] [vlan vlan-id]

차후 직접 실습 뒤 잘못된 부분은 정정하겠습니다.